关键词:离群点算法;用电信息采集;反窃电

Abstract: In recent years, the means of anti-electricity-stealing have been diversified, which brings a lot of difficulties to the benefit and management of power supply enterprises. In order to create a more fair and safe power supply environment, using outliers algorithm, combined with the electricity information acquisition data, similar to the user of electricity characteristic model is established, through the model and the target user, select suspected power users, and connecting with the power to target users of sampling, tracking, and on-site investigation, positioning power users, to solve the power workload is big, the problem of positioning range is too wide.

Key words: Outlier point algorithm; Acquisition of electricity information; Anti-theft

1 引言

反窃电工作是目前供电企业提升效益的精益化管理手段之一,长期以来窃电问题不仅损害了供电企业的经营效益,而且造成用户用电安全隐患,甚至影响整个供用电市场的公平氛围。而且随着科技的发展,窃电手段呈现多样化,更加隐蔽,比如利用强磁、无线干扰窃电等等,这对供电企业提出更高的挑战,严重损害了供电系统的正常运行以及供电稳定性和安全性。面对用电量日趋增长的环境,以及在国家新基建的大背景下,如何提供充足、稳定、安全的供电,是每个供电企业急需解决的问题。为此,必须利用大数据分析方法和智能化、信息化手段,提高反窃电技术水平,促进供电企业健康稳定发展,打造安全、公平的供用电环境。

本文提出了基于用电信息采集数据,主要通过特征数据建立模型和目标用户的比对,判定疑似窃电用户,并结合用电信息采集系统中功率、线损等数据对比,提高反窃电的精确度和查处水平。

2 研究现状

近年来,反窃电传统的方法主要包括:研制反窃电硬件设备、用电检查员定期巡检、根据业务流程或者状态检测疑似情况开展现场电能表校验、以及通过周围用户投诉举报线损等。这些方法是用电检查的基础性和常规性工作,但是缺点也是非常明显的,目标不明确,排查范围太广,消耗大量的人力、物力、财力,反窃电工作成效不高。

随着信息化的发展,特别是用电信息采集系统的应用,供电企业通过用户用电数据监测、分析,如电流异常、电压断相、采集失败、线损超出允许范围等[1],开展反窃电工作,可以说较之前的传统方法有所改进,成效有所提升,但是毕竟用户比较多,如二线城市的市区低压居民用户80~100万户比较常见,数据太多不可能逐一分析,系统也会因各种原因出现误判的情况,在窃电精准定位上显得不足。首先在疑似窃电的定位准确性方面要继续提高,打破传统工作模式,变被动为主动,从传统型向智能型转变。其次要融合大数据,把营销系统、采集系统、线损系统、配网系统数据融合起来,提升大数据应用的能力。另外,需要系统在同类客户数据统计、归类方面提供支撑,不断完善系统数据统计归类能力[2]。

3 离群点算法

离群点是指一个数据点偏离其他数据点非常之大,从而导致怀疑该数据点是由特殊原因产生的。检测离群点的目的在于找出这些令人怀疑的数据点[3]。

从目前来看,离群点检测技术主要包括:基于统计的离群检测方法、基于聚类的离群检测方法、基于分类的离群检测方法、基于距离的离群检测方法、基于密度的离群检测方法和基于信息熵的离群检测方法。而LOF算法就是基于距离的离群检测方法之一。LOF算法(Local Outlier Factor),全称又叫局部异常因子,是一种基于距离的异常点检测算法。

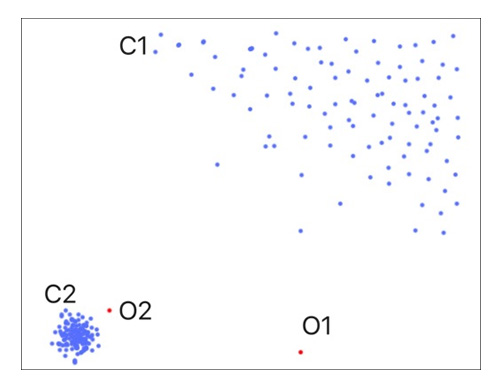

如图1所示,对于C1集合的点,整体间距、密度、分散情况较为均匀一致,可以认为是同一簇;对于C2集合的点,同样可认为是一簇。O1、O2点相对孤立,可以认为是异常点或离散点。面对大量的用户电量数据,可以利用基于距离的异常点检测算法,对同类用户异常用电情况进行筛查,也就是说,实现算法的通用性,可以满足C1和C2这种密度分散情况迥异的集合的异常点识别。LOF可以实现我们的目标。

图1 基于距离的异常点检测算法

基于距离的离群点算法是用距离来描述两个数据对象之间的相似程度,即两个数据对象的距离越大,说明两个数据对象相似度越小; 反之,两个数据对象的距离越小,说明两个数据对象相似度越高。由于算法分析的对象是用户电量,假设{x1,x2,…,xn}是由用电信息采集系统采集的一组用电量数组。描述两个数据对象之间的距离用欧氏距离来表示,对于两个一维空间样本g1(x1)和g2(x2),欧氏距离公式为D(g1 g2) = |x1-x2|对于n个样本,求两两样本之间的距离,可构成相似度矩阵来描述两两之间的相似度关系。本算法分析的用电量是一维数据,因此,本文采用的是一维欧氏距离。描述n个样本两两之间的相似度关系可以用相似度矩阵(即欧氏距离矩阵)来表示[4]。具体算法公式在此不赘述。

4 案例分析

以某地20个同行业用户电量数据样本进行算法验证。鉴于判断同行业用户是否窃电应该在同一个规则下进行,这其中有电量大小等级不一的问题,还有采集系统本身原因导致缺陷的问题,所以要对数据进行预处理,否则会存在漏判和误判情况。实际用户电量等级不一致的问题,这里可以引用标幺值的方法来解决。标幺值是相对于某一基准值而言的,同一有名值,当基准值选取不同时,其标幺值也不同,它们的关系如下:标幺值=有名值/基准值。算法流程示意图见图2。

图2 算法流程示意图

例如:实际值为38.5kV的电压,当选取35kV为基准值时,其标幺值为1.1,当选取110kV为基准值时,其标幺值为0.35。

表1 算法判断结果

|

用户编号 |

疑似度 |

算法判断 |

|

1 |

0.419 |

正常 |

|

2 |

0.312 |

正常 |

|

3 |

0.542 |

正常 |

|

4 |

0.841 |

窃电 |

|

5 |

0.398 |

正常 |

|

6 |

0.453 |

正常 |

|

7 |

0.569 |

正常 |

|

8 |

0.439 |

正常 |

|

9 |

0.354 |

正常 |

|

10 |

0.436 |

正常 |

|

11 |

0.435 |

正常 |

|

12 |

0.528 |

正常 |

|

13 |

0.399 |

正常 |

|

14 |

0.379 |

正常 |

|

15 |

0.567 |

正常 |

|

16 |

0.497 |

正常 |

|

17 |

0.538 |

正常 |

|

18 |

0.528 |

正常 |

|

19 |

0.547 |

正常 |

|

20 |

0.478 |

正常 |

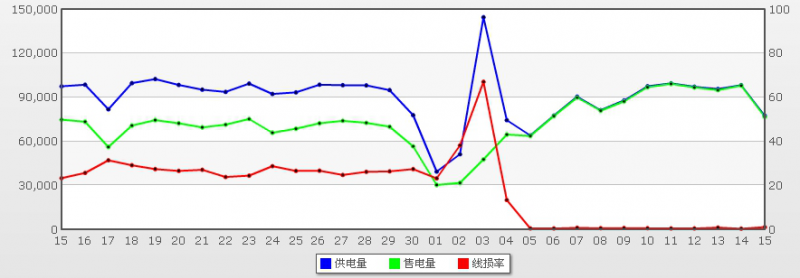

从表1可以看出,采用离群点算法能初步判断出窃电用户。为了防止被误判,结合用电信息采集系统数据分析,以及现场核实进一步核实窃电情况,这样既能缩小排查窃电的范围,又不会产生因误判对用户负面影响。因此利用用电信息采集系统对该疑似用户电流、电压、线损等数据进行时段的比对分析(见图3),发现线损异常,电流曲线异常,窃电嫌疑较大。

图3 采集系统电量对比

经现场核查,该用户是通过短接联合接线盒A、C相电流端子,致使计量表计少计量电量,属于窃电行为,用户当场承认窃电事实并签字确认,供电企业当即对该用户实施终止供电处理。

5 结论

本文针对反窃电排查工作面广量大的问题,利用离群点算法,并结合用电信息采集数据深度挖掘和比对分析,以及现场核查,精准识别窃电用户,有效抓捕窃电犯罪分子,极大地拓展反窃电工作的视野和反窃电工作的效率,极大地提高了反窃电工作的针对性和有效性,为企业追补巨额经济损失提供技术支撑。

参考文献:

[1] 言宇. 基于数据挖掘技术的反窃电方法研究[J]. 电网技术, 2020, 4:21-23.

Yan Yu. Research on anti-Power Theft Method based on data Mining technology [J]. Power grid technology, 2020, 4:21-23.

[2] 许伟强. 基于大数据分析的营销稽查防窃电分析预警应用[J]. 通信电源技术, 2020, 6:79-81.

Xu Weiqiang. Analysis and Early Warning application of Marketing Inspection and Power Theft Prevention Based on Big data Analysis [J]. Communication Power Supply Technology, 2020, 6:79-81.

[3] 易永仙,沈秋英,周 玉,等.基于约简离群点算法的窃电辨识[J].齐鲁工业大学学报(自然科学版),2016,30(6):46-48

Yi Yong-xian, SHEN Qiu-ying, Zhou Yu, et al. Identification of stolen electricity based on Reduced Outlier Algorithm [J]. Journal of Qilu University of Technology (Natural Science edition),2016,,30(6):46-48

[4] 李宁,王伟峰等. 基于电量离群点挖掘的窃电辨识方法研究[J]. 中国计量大学学报,2018,29(3):332-333.

Li Ning, Wang Weifeng et al. Identification method of stolen electricity based on electric quantity outlier mining [J]. Journal of China Metrology University,2018,29(3):332-333.

共0条 [查看全部] 网友评论